谷歌公布微软CTF协议安全漏洞,影响XP系统之后所有版本

昨天微软已经向各产品推送本月份的例行累积更新修复各种漏洞,但是微软鲜为人知的 CTF 协议存在漏洞,很容易利用,已在受害者计算机获得立足之地的黑客或恶意程序可以利用该漏洞劫持任何 Windows 应用,接管整个操作系统。有鉴于此谷歌旗下的安全实验室将这枚安全漏洞直接公开,因为这枚漏洞已经超过谷歌规定的计划修复时间。该安全漏洞位于微软的文本服务框架中,而且这枚安全漏洞影响自Windows XP以及该版本之后的所有版本。

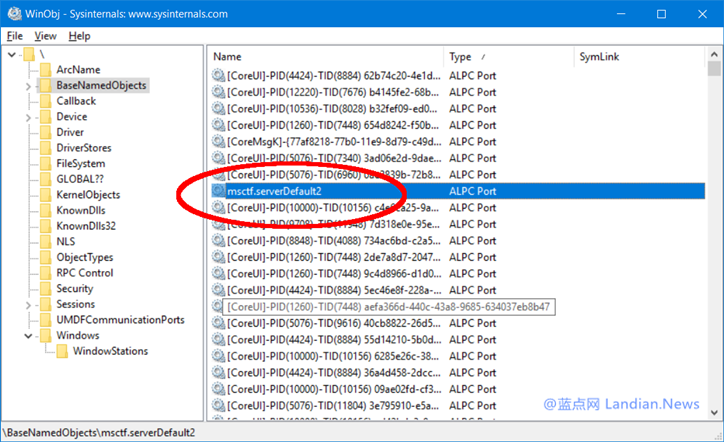

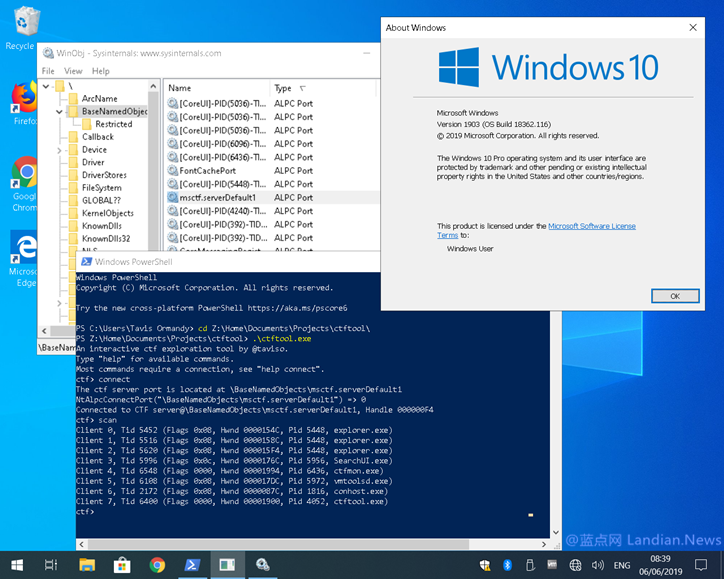

CTF 代表什么 Ormandy 没有查到,它是 Windows Text Services Framework (TSF) 的一部分,该系统用于管理 Windows 或 Windows 应用程序内的文本展示。当用户启动一个应用,Windows 会启动一个 CTF 客户端,这个客户端会从一个 CTF 服务器接收有关操作系统语言和键盘输入方法的指令。如果操作系统输入方法从一种语言切换到另一种语言, CTF 服务器会通知所有 CTF 客户端,实时改变语言。

谷歌安全研究人员奥曼迪在安全博客发布这份漏洞非常详细的研究报告,而在此之前漏洞已经通报微软公司。但是已经过去很长时间不知道为什么微软迟迟没有修复这枚漏洞,是否是因为修复过于复杂暂时也是未知的。不过按照谷歌规定所有漏洞通报后需要在90天+15天缓冲期内进行修复,不论是否修复到期后漏洞都会公开。由于微软超过漏洞修复时间没有发布安全更新对漏洞进行封堵,于是谷歌实验室将这枚安全漏洞彻底的公开。

出现漏洞的文本服务框架主要会调用各种输入法,然后在应用程序窗口中输入内容或者是显示输入的内容等。实际上微软已经采用沙盒技术和流控制技术来隔离应用程序,应用程序之间的交互信息很多都会被直接过滤。但利用文本服务框架中的安全漏洞可以用来提升权限,即便是普通用户权限也可以借助漏洞变成管理员权限。有管理员权限后能做的事情瞬间就变得非常多,成功利用这枚漏洞的攻击者实际已经可以完全控制整个系统。

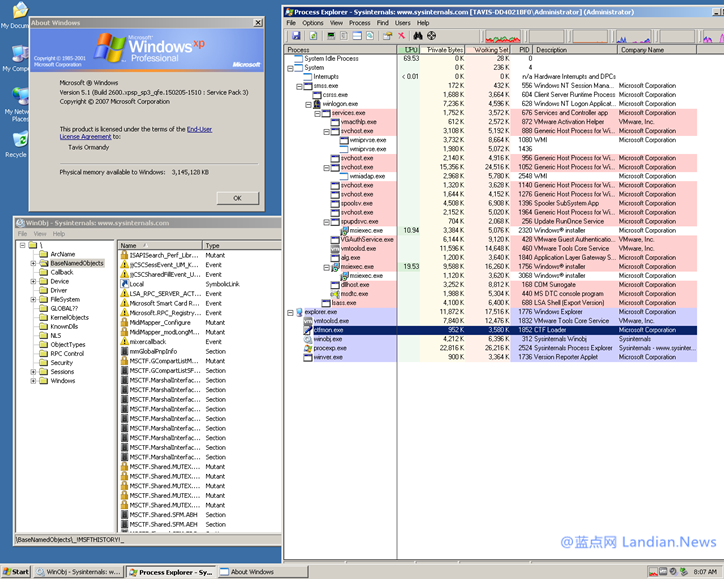

文本服务框架是微软在许多年前开发的系统服务,谷歌研究人员进行逆向后发现这个服务存在许多代码标注。研究人员推测这个服务组件原本应该被抛弃但最终还有部分内容被保留,直到现在Windows 10也同样保留。事实上最早包含文本服务框架的还是微软在2001年发布的Microsoft Office XP版 , 当时不包括在操作系统。不知道后来什么原因微软将这个服务框架从软件移动到操作系统里,然后在以后的所有版本里都得到了保留。这也是将近二十年来这枚漏洞首次公开曝光,很难说在地下黑市里是否有人发现漏洞并早就开始利用该漏洞。