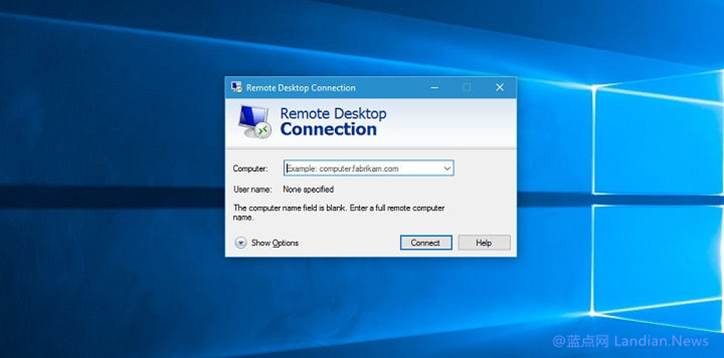

研究人员监测到黑客攻击,修复Windows RDP/RDS漏洞

今年早些时候微软再次破例向Windows XP发布安全更新 , 这枚安全更新解决的主要是Windows RDP/RDS漏洞。这枚漏洞存在于微软远程桌面服务中并且极易遭到感染,安全界人士担心该漏洞会重演两年前的WannaCry攻击。同时该漏洞影响Windows XP~Windows Server 2008 R2 之间的所有版本,而且能利用蠕虫病毒进行横向传播。为此美国国家安全局和网络安全基础设施局先后发布预警提醒用户更新补丁,可见这枚安全漏洞的潜在危害多大。

研究人员已经监测到攻击:

最初发现该漏洞的研究人员 凯文•博蒙特 和发现WannaCry开关的 马库斯•哈钦斯 目前都监测到黑客正在攻击中。攻击者的目的并不是寻找特定的感染目标,而是利用蠕虫病毒快速将其自身从被感染的计算机复制到其他计算机。而那些未安装补丁且开启远程桌面服务(3389)的计算机极易遭到感染,受感染后蠕虫会在计算机上安装挖矿软件。至少从现阶段来说攻击者只是想要安装挖矿软件进行获利,还没有尝试在受感染的计算机上安装高级的后门程序。

攻击者似乎是个新手:

由于这枚高危漏洞的细节并未完全公开,因此攻击者们也只是从网上寻找研究人员发布的实例代码进行改造使用。而研究人员发布的示例代码并不是完整的,攻击者似乎缺乏足够的编程技能导致攻击程序并没有完全的正常工作。这也是攻击者只在目标计算机上安装挖矿软件的原因,如果代码能够正常工作相信攻击者肯定还有其他攻击措施。监测数据显示目前开放 3389 端口暴露在公网上且未修复漏洞的计算机约有70万台 , 这些计算机将有极大的风险。对于那些未修复漏洞但没有暴露在公网上的计算机建议做好防御措施,否则很有可能在蠕虫爆发后遭到病毒感染。