卡巴斯基安全连接被爆漏洞:允许攻击者获得签名代码执行

安全研究公司SafeBreach在卡巴斯基安全连接软件中发现的一个安全问题,它本身被捆绑到一系列其他卡巴斯基安全产品中,允许恶意攻击者在更复杂的攻击情况下获得签名代码执行,甚至规避防御。

编号为CVE-2019-15689的安全公告详细介绍了该漏洞,该漏洞使黑客能够通过作为NT权限/系统启动的签名版本运行未签名的可执行文件,技术上为在受攻击设备上进一步恶意活动打开了大门。

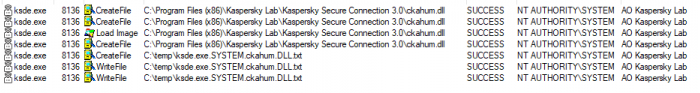

SafeBreak解释说,卡巴斯基安全连接捆绑到卡巴斯基杀毒软件、卡巴斯基互联网安全软件、卡巴斯基Total Security软件和其他软件中,使用的服务具有系统权限,并且可执行文件由“ AO Kaspersly Lab”签名。如果攻击者找到了在此过程中执行代码的方法,则可以将其用作应用程序白名单绕过安全产品。

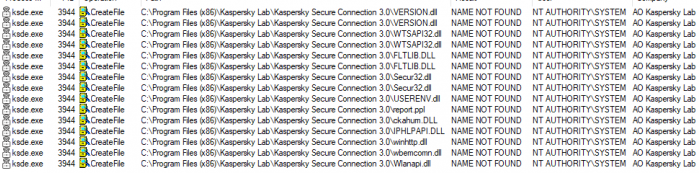

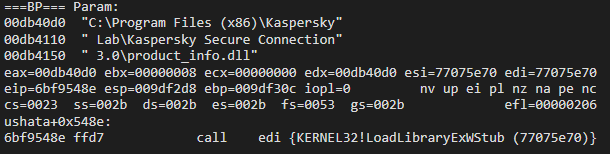

而且由于该服务是在引导时运行的,这意味着潜在的攻击者甚至可以在每次系统启动时获得持久性,来运行恶意有效负载。深入分析发现,卡巴斯基的服务试图加载一系列dll,其中一些dll丢失了,而且由于安全软件不使用签名验证,很容易将未签名的可执行文件伪装成已签名的可执行文件。此外,Kaspersky服务不使用安全DLL加载,这意味着它只使用DLL的文件名,而不是绝对路径。该错误已于2019年7月报告给卡巴斯基,SafeBreak于11月21日发布了CVE-2019-15689安全公告。