Nessus v7.1.0破解版

- 系统大小:71.34 MB

- 系统语言:简体中文

- 更新时间:11-10

- 授权方式:免费软件

- 推荐星级:

Nessus v7.1.0破解版是一款免费、功能强大的远端系统安全扫描程序,主要帮助各机构快速描出系统的漏洞,方便用户尽快修复,确保系统处于安全状态,免受病毒或攻击的困扰。Nessus v7.1.0破解版的一大优势在于会实时监测,一旦发现潜在危害就会立即启动修复方案并第一时间通知使用者,非常的人性化。

Nessus v7.1.0破解版是一款免费、功能强大的远端系统安全扫描程序,主要帮助各机构快速描出系统的漏洞,方便用户尽快修复,确保系统处于安全状态,免受病毒或攻击的困扰。Nessus v7.1.0破解版的一大优势在于会实时监测,一旦发现潜在危害就会立即启动修复方案并第一时间通知使用者,非常的人性化。

本次为大家带来的nessus属于汉化版,已将所有界面修改为简体中文,无论是理解还是使用上都不会有太大的难度,而且支持本机或远端上摇控哦,这可是其他同类软件无法做到的一点呢。

功能特点

1、nessus破解版提供完整的电脑漏洞扫描服务, 并随时更新其漏洞数据库。

2、不同于传统的漏洞扫描软件, Nessus 可同时在本机或远端上摇控, 进行系统的漏洞分析扫描。

3、其运作效能能随着系统的资源而自行调整。如果将主机加入更多的资源(例如加快CPU速度或增加内存大小),其效率表现可因为丰富资源而提高。

4、可自行定义插件(Plug-in)

5、NASL(Nessus Attack Scripting Language) 是由 Tenable 所开发出的语言,用来写入Nessus的安全测试选项。

6、完整支持SSL (Secure Socket Layer)。

使用教程

安装注册

(1)先从本站进行下载

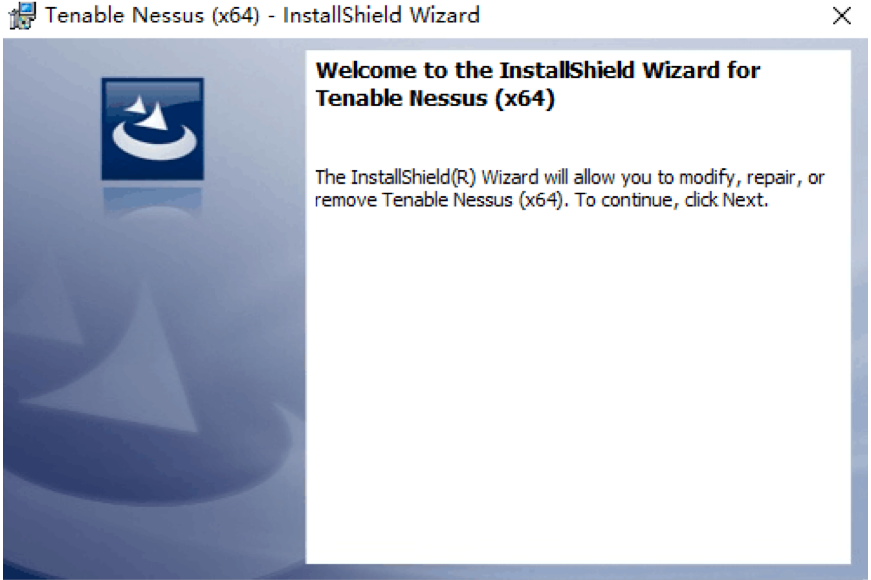

(2)下载下来之后按照一般软件的安装过程进行安装,结果如下:

安装过程可以更改默认安装目录;

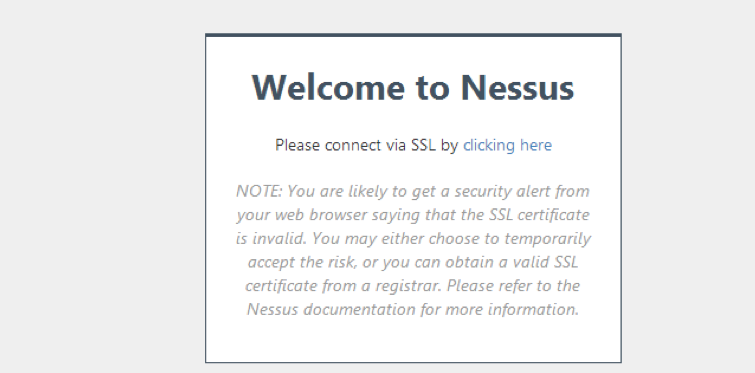

(3)安装完成之后,会自动在默认浏览器中进入欢迎界面,结果如下:

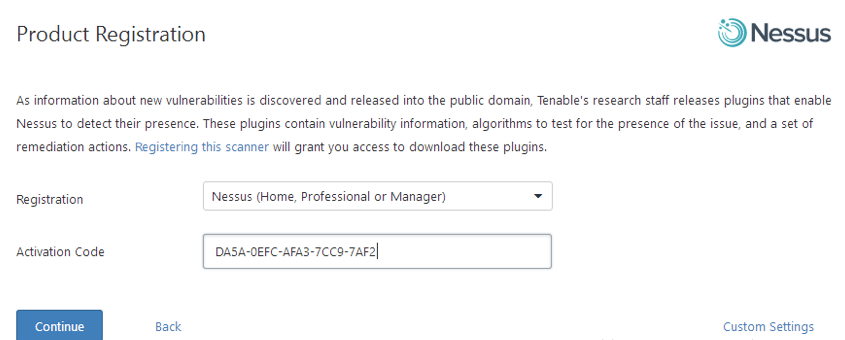

(4)一路继续,之后有一步需要输入激活码的步骤,输入在nessus官网注册时发送到自己邮箱中的注册码,之后点击继续,结果如下:

之后进入初始化加载界面,结果如下:

(5)成功之后出现如下界面,输入刚刚配置时的用户名和密码就可以登录到nessus中,结果如下:

使用过程

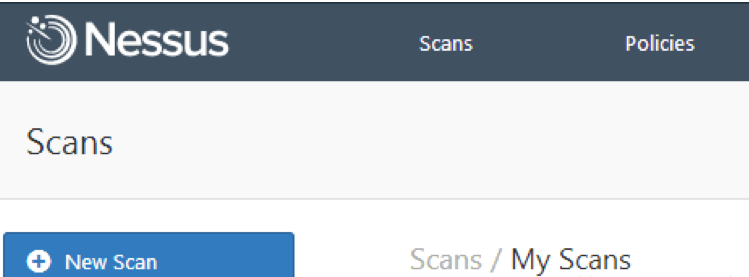

(1)点击下图界面中的new scan:

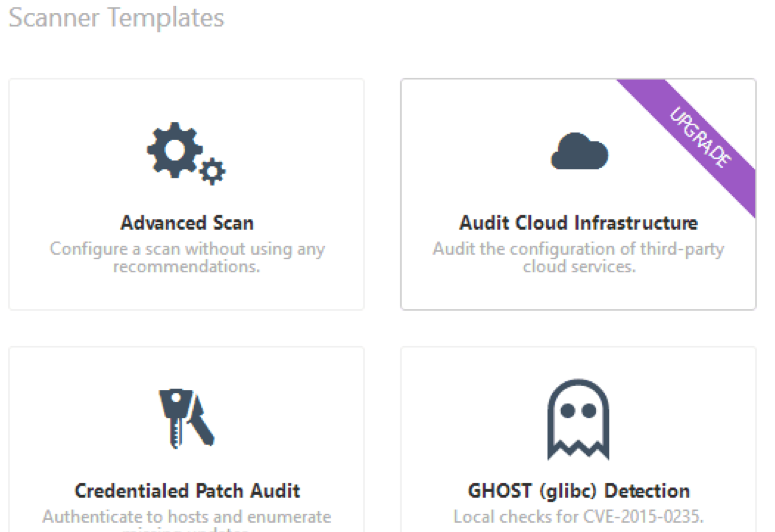

(2)选择一个可用的扫描模版,一般都选择advanced scan

(3)进入基本配置过程,选项如下:

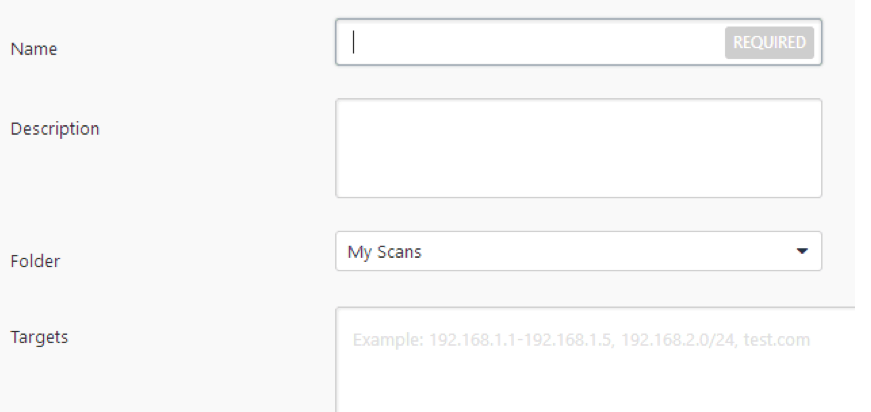

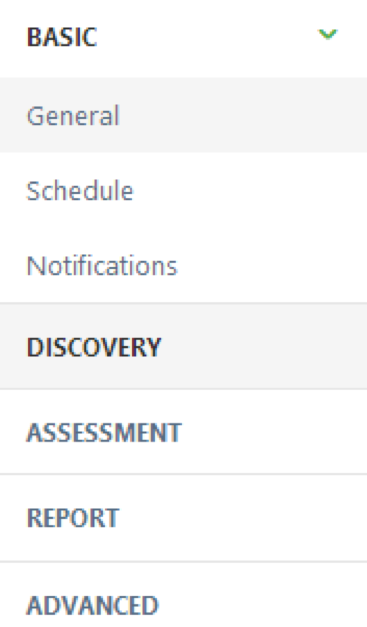

其中name可以随便但最好使用英文,Description可写可不写,Folder选择My Scan,Target输入待扫描的主机ip,例如192.168.2.100,除了这些基本信息还可以根据需求配置一些额外的信息,可选的配置如下图所示:

(4)配置完成后进入如下界面,点击图中的“开始”图标开始扫描:

导出报告

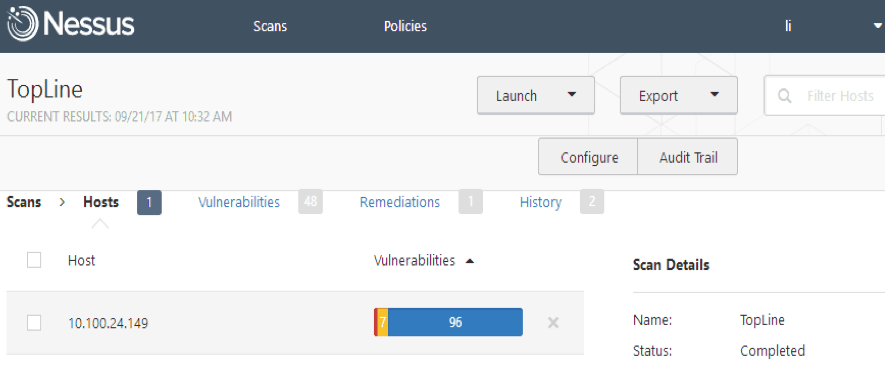

(1)扫描完成后点击此次扫描的名称,进入如下界面:

点击图中的Export,可以选择要导出扫描报告的格式,一般我们都选择pdf格式

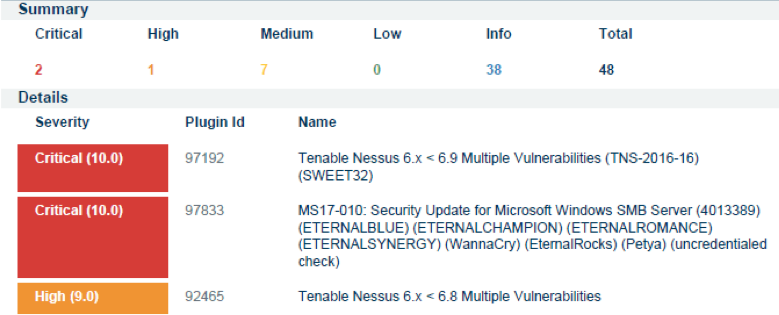

(2)打开导出的扫描报告,我们可以查看这次扫描的结果和扫描到的漏洞描述,结果如下图所示:

配置

1. 添加策略

添加策略的具体操作步骤如下所示。

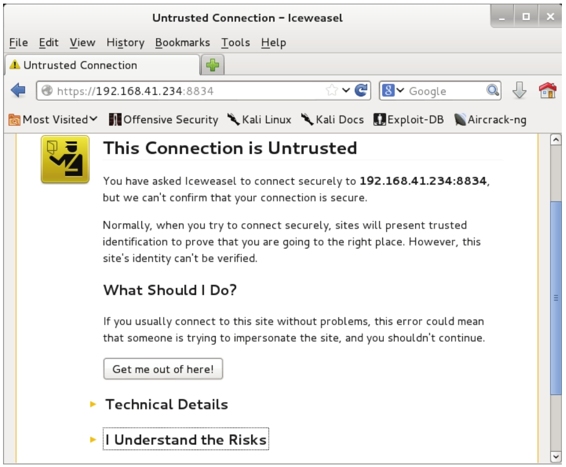

(1)登录Nessus。Nessus是一个安全链接,所以需要添加信任后才允许登录。在浏览器地址栏中输入https://192.168.41.234:8834/,将显示如图5.4所示的界面。

连接不被信任

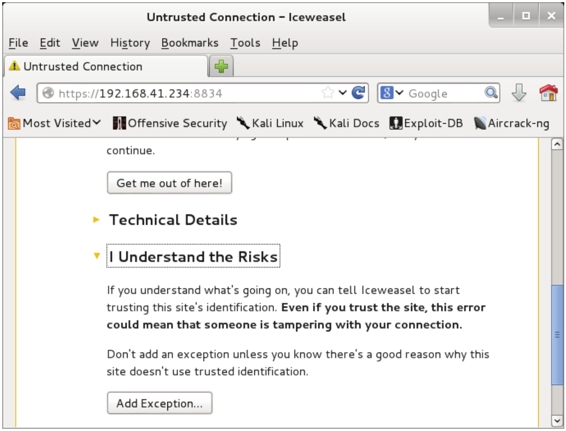

(2)在该界面单击I Understand the Risks按钮,将显示如图5.5所示的界面。

了解风险

(3)该界面显示了所存在的风险,单击Add Exception按钮,将显示如图5.6所示的界面。

添加安全例外

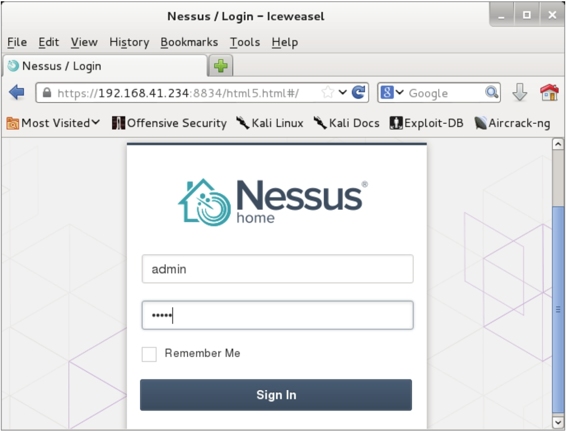

(4)在该界面单击Confirm Security Exception按钮,将显示如图5.7所示的界面。

Nessus登录界面

(5)在该界面输入前面创建的用户名和密码,然后单击Sign In按钮,将显示如图5.8所示的界面。

Nessus主界面

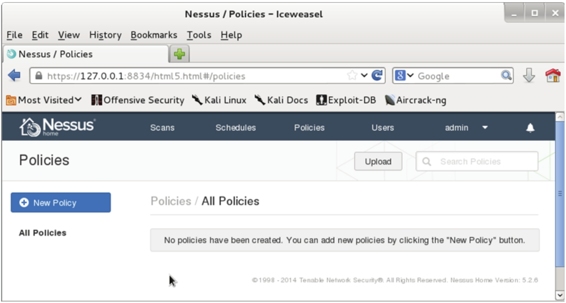

(6)在该界面使用鼠标切换到Policies选项卡上,将显示如图5.9所示的界面。

策略界面

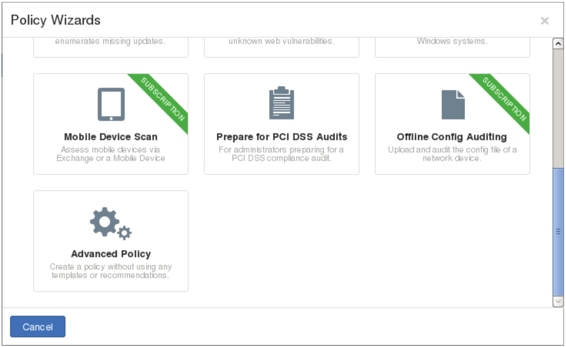

(7)在该界面单击New Policy按钮,将显示如图5.10所示的界面。

策略向导

(8)该界面选择创建策略类型。Nessus默认支持10种策略类型,在策略类型上有绿色条的表示订阅。这里选择Advanced Policy类型,单击该图标后,将显示如图5.11所示的界面。

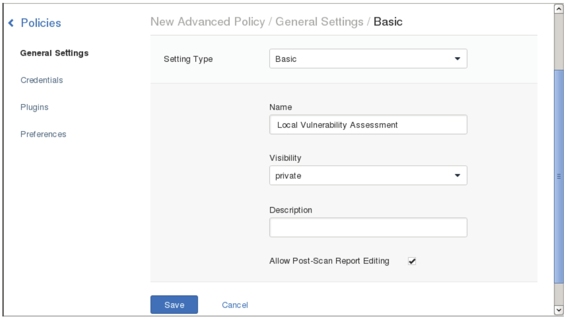

新建策略

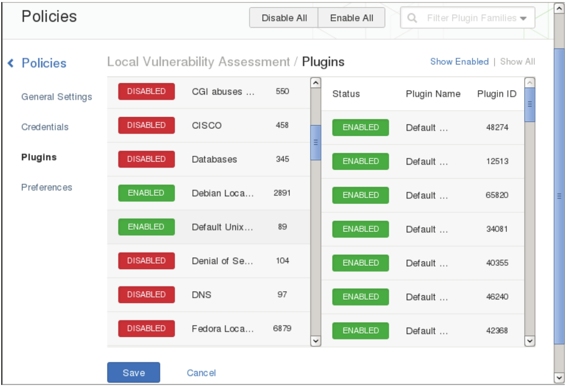

(9)在该界面设置策略名、可见性和描述信息(可选项)。这里设置策略名为Local VulnerabilityAssessment、可见性为private。然后单击左侧的Plugins标签,将显示如图5.12所示的界面。在图5.11中Visibility有两个选项。

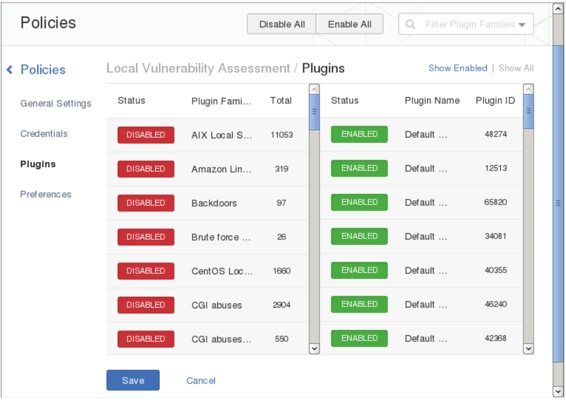

插件程序

private:仅自己能使用该策略扫描。

shared:其他用户也能使用该策略扫描。

(10)该界面显示了所有插件程序,默认全部是启动的。在该界面可以单击Disable All按钮,禁用所有启动的插件程序。然后指定需要启动的插件程序,如启动Debian Local Security Checks和Default Unix Accounts插件程序,启动后如图5.13所示。

启动的插件程序

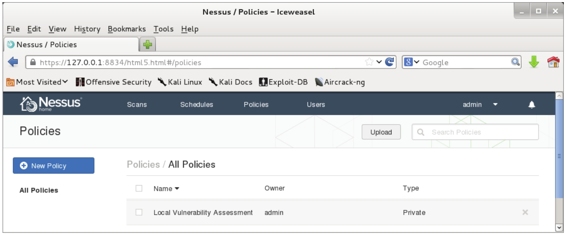

(11)在该界面单击Save按钮,将显示如图5.14所示的界面。

新建的策略

(12)从该界面可以看到新建的策略Local Vulnerability Assessment,表示该策略已创建成功。

2. 新建扫描任务

策略创建成功后,必须要新建扫描任务才能实现漏洞扫描。下面将介绍新建扫描任务的具体操作步骤。

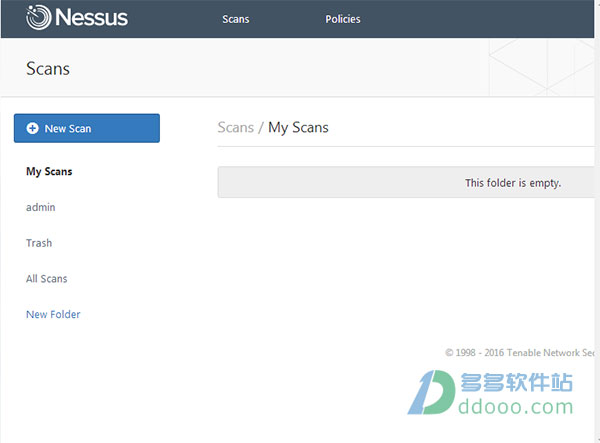

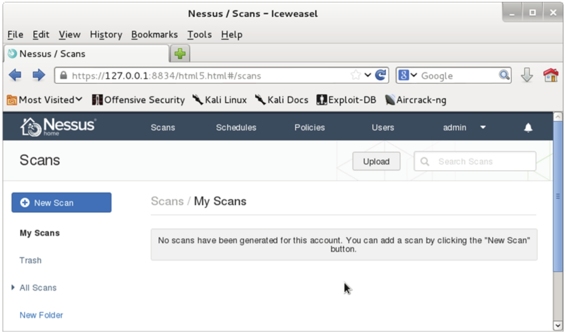

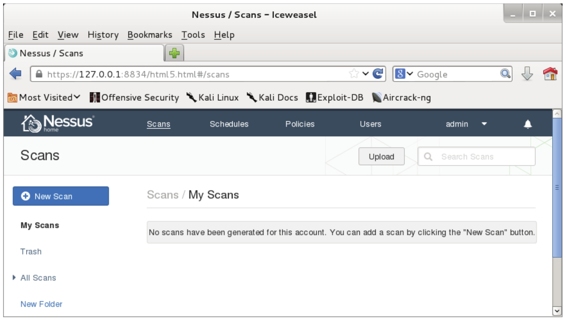

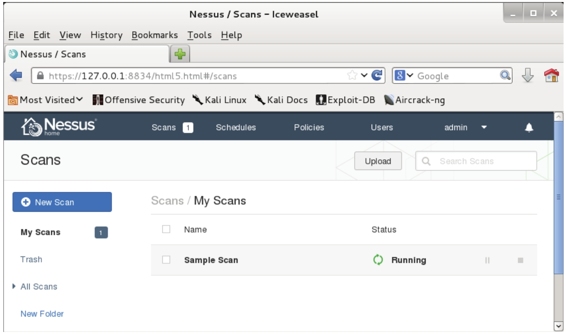

(1)在图5.14中,将鼠标切换到Scans选项卡上,将显示如图5.15所示的界面。

扫描任务界面

(2)从该界面可以看到当前没有任何扫描任务,所以需要添加扫描任务后才能扫描。在该界面单击New Scan按钮,将显示如图5.16所示。

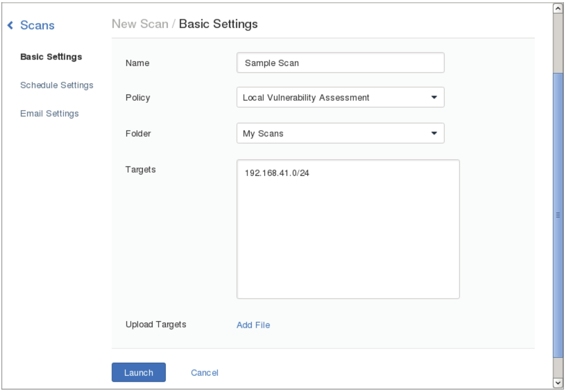

新建扫描任务

(3)在该界面设置扫描任务名称、使用策略、文件夹和扫描的目标。这里分别设置为Sample Scan、Local Vulnerability Assessment(前面新建的策略)、My Scans和192.168.41.0/24。然后单击Launch按钮,将显示如图5.17所示的界面。

运行扫描任务

(4)从该界面可以看到扫描任务的状态为Running(正在运行),表示Sample Scan扫描任务添加成功。如果想要停止扫描,可以单击135-01(停止一下)按钮。如果暂停扫描任务,单击135-02按钮。

5.1.2 扫描本地漏洞

在前面介绍了Nessus的安装、配置、登录及新建策略和扫描任务,现在可以开始第一次测试组的安全漏洞。对于新建策略和扫描任务这里就不再赘述,本小节中只列出扫描本地漏洞所需添加的插件程序及分析扫描信息。

【实例5-1】扫描本地漏洞具体操作步骤如下所示。

(1)新建名为Local Vulnerability Assessment策略。

(2)添加所需的插件程序。

Ubuntu Local Security Checks:扫描本地Ubuntu安全检查。

Default Unix Accounts:扫描默认Unix账户。

(3)新建名为Sample Scan扫描任务。

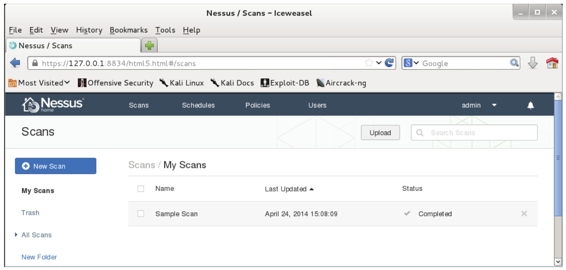

(4)扫描漏洞。扫描任务执行完成后,将显示如图5.18所示的界面。

扫描完成

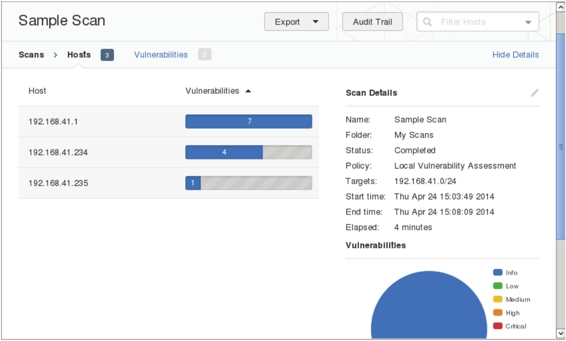

(5)在该界面双击扫描任务名称Sample Scan,将显示扫描的详细信息,如图5.19所示。

扫描的详细信息

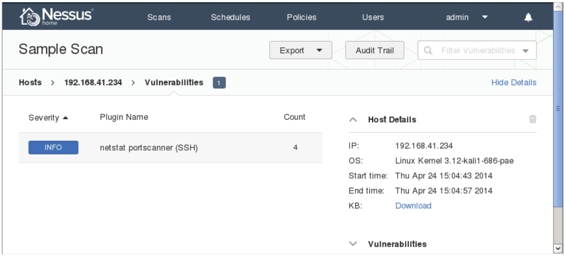

(6)从该界面可以看到总共扫描了三台主机。扫描主机的漏洞情况,可以查看Vulnerability列,该列中的数字表示扫描到的信息数。右侧显示了扫描的详细信息,如扫描任务名称、状态、策略、目标主机和时间等。右下角以圆形图显示了漏洞的危险情况,分别使用不同颜色显示漏洞的严重性。本机几乎没任何漏洞,所以显示是蓝色(Info)。关于漏洞的信息使用在该界面可以单击Host列中的任何一个地址,显示该主机的详细信息,包括IP地址、操作系统类型、扫描的起始时间和结束时间等。本例中选择192.168.41.234地址,如图5.20所示。

漏洞信息

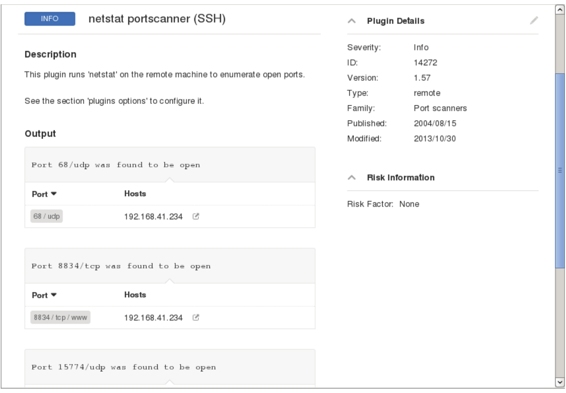

(7)在该界面单击INFO按钮,将显示具体的漏洞信息,如图5.21所示。

漏洞详细信息

(8)该界面显示了漏洞的描述信息及扫描到的信息。例如,该主机上开启了68、8834和15774等端口。使用Nessus还可以通过导出文件的方式查看漏洞信息,导出的文件格式包括Nessus、PDF、HTML、CSV和Nessus DB。导出文件的方式如下所示:

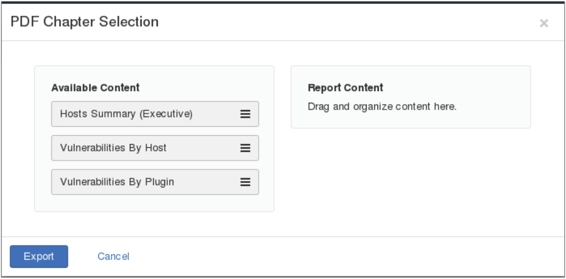

在图5.20中单击Export按钮,选择导出文件的格式。这里选择PDF格式,单击PDF命令,将显示如图5.22所示的界面。

可用的内容

(9)该界面分为两部分,包括Available Content(可用的内容)和Report Content(报告内容)。该界面显示了导出的PDF文件中可包括的内容有主机摘要信息、主机漏洞和插件漏洞。在图5.22中将要导出的内容用鼠标拖到Report Content框中,拖入内容后将显示如图5.23所示的界面。

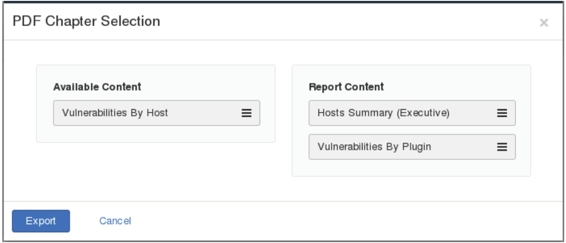

导出的内容

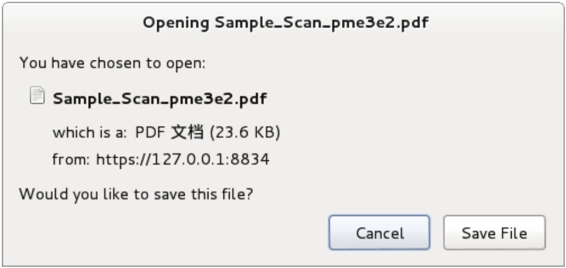

(10)在该界面显示了将要导出的内容。此时单击Export按钮,将显示如图5.24所示的界面。

下载界面

(11)在该界面单击Save File按钮,指定该文件的保存位置,即PDF文件导出成功。

5.1.3 扫描网络漏洞

如果用户想要使用Nessus攻击一个大范围的漏洞,需要配置评估漏洞列表并指定获取信息的评估列表。本小节将介绍配置Nessus在目标主机寻找网络漏洞,这些漏洞指目标主机或其他网络协议。

【实例5-2】扫描网络漏洞的具体操作步骤如下所示。

(1)新建名为Internal Network Scan策略。

(2)添加所需的插件程序,如表5-1所示。

表5-1 所需插件程序

CISCO扫描CISCO系统

DNS扫描DNS服务器

Default Unix Accounts扫描本地默认用户账户和密码

FTP扫描FTP服务器

Firewalls扫描代理防火墙

Gain a shell remotely扫描远程获取的Shell

Geeral扫描常用的服务

Netware扫描网络操作系统

Peer-To-Peer File Sharing扫描共享文件检测

Policy Compliance扫描PCI DSS和SCAP信息

SCADA扫描设置管理工具

SMTP Problems扫描SMTP问题

SNMP扫描SNMP相关信息

Service Detection扫描服务侦察

Settings扫描基本设置

(3)新建名为Network Scan扫描任务。

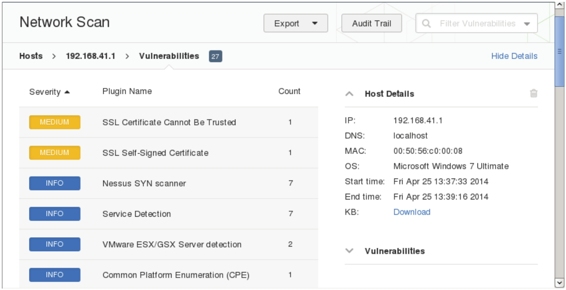

(4)扫描结果如图5.25所示。

网络扫描结果

(5)从该界面可以看到有两个比较严重的漏洞。如果想要详细地分析该漏洞,建议将该信息使用文件的形式导出。

5.1.4 扫描指定Linux的系统漏洞

本小节将介绍使用Nessus扫描指定Linux系统上的漏洞。

【实例5-3】扫描指定Linux系统漏洞的具体操作步骤如下所示。

(1)使用Metasploitable 2.0作为目标主机。用户也可以使用其他版本的Linux系统。

(2)新建名为Linux Vulnerability Scan策略。

(3)添加所需的插件程序,如表5-2所示。

表5-2 所需插件程序

Backdoors扫描秘密信息

Brute Force Attacks暴力攻击

CentOSo Local Security Checks扫描CentOS系统的本地安全漏洞

DNS扫描DNS服务器

Debian Local Security Checks扫描Debian系统的本地安全漏洞

Default Unix Accounts扫描默认Unix用户账号

Denial of Service扫描拒绝的服务

FTP扫描FTP服务器

Fedora Local Security Checks扫描Fedora系统的本地安全漏洞

Firewalls扫描防火墙

FreeBSD Local Security Checks扫描FreeBSD系统的本地安全漏洞

Gain a shell remotely扫描远程获得的Shell

General扫描漏洞

Gentoo Local Security Checks扫描Gentoo系统的本地安全漏洞

HP-UX Local Security Checks扫描HP-UX系统的本地安全漏洞

Mandriva Local Security Checks扫描Mandriva系统的本地安全漏洞

Misc扫描复杂的漏洞

Red Hat Local Security Checks扫描Red Hat系统的本地安全漏洞

SMTP Porblems扫描SMTP问题

SNMP扫描SNMP漏洞

Scientific Linux Local Security Checks扫描Scientific Linux系统的本地安全漏洞

Slackware Local Security Checks扫描Slackware系统的本地安全漏洞

Solaris Local Security Checks扫描Solaris系统的本地安全漏洞

SuSE Local Security Checks扫描SuSE系统的本地安全漏洞

Ubuntu Local Security Checks扫描Ubuntu系统的本地安全漏洞

Web Servers扫描Web服务器

(4)新建名为Linux Vulnerability Scan扫描任务。

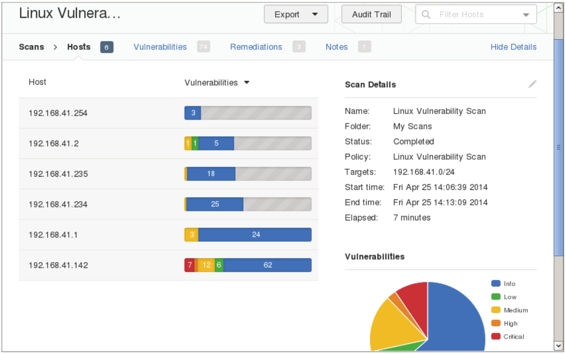

(5)扫描漏洞,扫描结果如图5.26所示。

指定Linux系统扫描结果

(6)从该界面可以看到总共扫描了6台主机上的漏洞信息。其中,主机192.168.41.142上存在7个比较严重的漏洞。关于漏洞的百分比情况,可以从右下角的扇形图中了解到。同样,用户可以使用前面介绍过的两种方法,查看漏洞的详细信息。

5.1.5 扫描指定Windows的系统漏洞

本节将介绍使用Nessus扫描指定Windows系统上的漏洞。

【实例5-4】使用Nessus扫描指定Windows系统漏洞。本例中使用Windows 7系统作为目标主机。具体扫描步骤如下所示。

(1)新建名为Windows Vulnerability Scan策略。

(2)添加所需的插件程序,如表5-3所示。

表5-3 所需插件程序

DNS扫描DNS服务器

Databases扫描数据库

Denial of Service扫描拒绝的服务

FTP扫描FTP服务器

SMTP Problems扫描SMTP问题

SNMP扫描SNMP

Settings扫描设置信息

Web Servers扫描Web Servers

Windows扫描Windows

Windows:Microsoft Bulletins扫描Windows中微软公告

Windows:User management扫描Windows用户管理

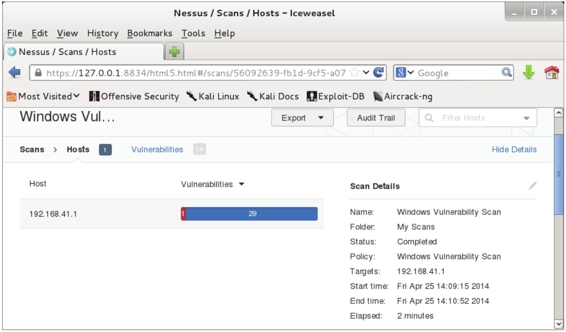

(3)开始扫描漏洞。扫描结果如图5.27所示。

扫描Windows系统的结果

(4)从该界面可以看到主机192.168.41.1的漏洞情况,该主机中存在一个比较严重的漏洞。同样用户可以使用前面介绍过的两种方法查看漏洞的详细信息,进而修改主机中存在的漏洞。